El mundo de las computadoras siempre tiene una lucha entre el bien y el mal. Mientras que las fuerzas buenas tratan de mantener a raya a los crackers y los malwares, las fuerzas malas siempre presentan algo más malvado que antes, algo más imparable y más difícil de romper. El ransomware es un tipo especial de malware, pero a diferencia de otros malware que simplemente actúan como ladrones para robar sus datos, o ladrones que eliminan sus datos, este malware es inteligente. Actúa como un secuestrador y mantiene su sistema secuestrado, hasta que pague un rescate, algo de dinero, para liberar su sistema..

¿Qué es el ransomware??

El ransomware es un tipo de malware inteligente, pero a diferencia de otros malware que simplemente corrompen, eliminan archivos o realizan algún otro comportamiento sospechoso, este malware bloquea su sistema, archivos y aplicaciones, y le exige dinero, si desea recuperarlos. Dije inteligente porque este malware ayuda directamente al atacante a ganar dinero. Otros tipos de malware, como virus, troyanos, etc., simplemente corrompen el sistema o roban algunos datos confidenciales, pero rara vez resultan en algún beneficio monetario para el atacante (a menos que el malware robe información sensible como números de tarjetas de crédito, etc.).

El origen del ransomware

Inicialmente, el ransomware fue muy popular en Rusia, infectando miles de sistemas informáticos y extendiéndose como la pólvora. Este tipo de malware es más difícil de detectar, ya que pueden presentarse como pequeños programas inofensivos adjuntos a software disponible gratuitamente a través de Internet. La mayoría de ellos pueden ingresar a su sistema a través de archivos del sistema ya infectado, archivos adjuntos de correo electrónico o malware ya existente..

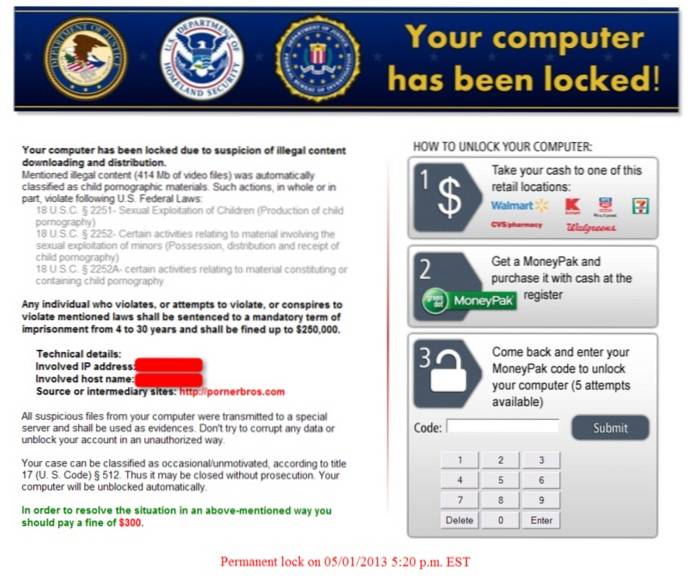

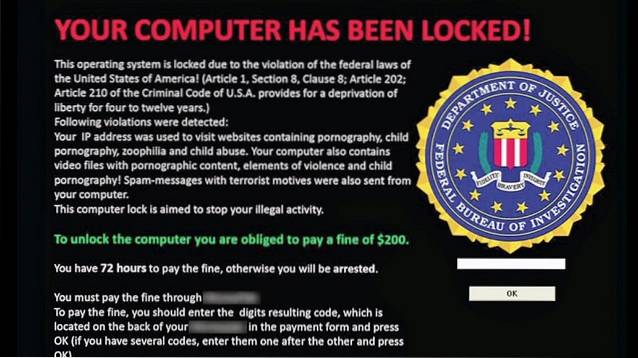

Una vez que el ransomware ha encontrado su host, comienza a atacar bloqueando el acceso del usuario a archivos, carpetas, configuraciones del sistema o aplicaciones. Al intentar abrir esos archivos y programas, el usuario recibe el mensaje de que han sido bloqueados y no se pueden abrir a menos que el usuario acepte pagar una cantidad. Por lo general, también hay una forma de contactar a los atacantes que pueden estar sentados en alguna otra parte del mundo, tomando el control directamente de su sistema..

Tipos de ransomware

Los ransomwares se clasifican normalmente en dos tipos, cifrado de ransomware y ransomware no cifrado.

Los ransomware cifrados son aquellos que cifran los archivos, programas, etc. de su sistema y exigen un rescate para descifrarlos. Por lo general, el cifrado se realiza mediante un algoritmo de hash sólido que puede tardar varios miles de años para que una PC de escritorio normal los rompa. Entonces, la única forma en que el usuario recupera sus archivos es dando el monto del rescate y obteniendo la clave de desbloqueo. Este es el ransomware más dañino por su mecanismo de ataque puro.

Otro tipo de ransomware es el que no codifica. Éste no cifra sus archivos, sino que bloquea el acceso a ellos y muestra mensajes irritantes cuando intenta acceder a ellos. Este es un ransomware menos dañino y el usuario puede deshacerse de ellos fácilmente haciendo una copia de seguridad de los archivos importantes e instalando el sistema operativo nuevamente..

Ejemplos de ataques de ransomware

Uno de los ransomware recientes que causó el mayor daño fue en 2013, se conoce como CryptoLocker. El cerebro detrás de este malware fue un hacker ruso llamado Evgeniy Bogache. El malware, cuando se inyecta en un sistema host, escanea el disco duro de la víctima y se dirige a extensiones de archivo específicas y las cifra. Estos pueden ser archivos o programas importantes que el usuario realmente necesita, como documentos, programas o claves. El cifrado se realiza mediante un par de claves RSA de 2048 bits, con la clave privada cargada en el servidor de comando y control. Luego, los programas amenazan al usuario con que eliminará la clave privada, a menos que se realice un pago en forma de bitcoins dentro de los tres días..

Una clave RSA 2048 es de hecho una gran protección, y una PC de escritorio normal necesitará varios miles de años para romper la clave utilizando la fuerza bruta. El usuario indefenso se compromete a pagar el importe para recuperar los archivos..

Se estima que este CryptoLocker Ransomware obtuvo al menos $ 3 millones antes de que fuera cerrado.

Si bien eso es mucho dinero, otro ransomware con el nombre de WinLock pudo obtener $ 16 millones en rescate. Si bien no cifró el sistema como CryptoLocker, lo que hizo fue restringir el acceso del usuario a la aplicación y mostrar imágenes pornográficas en su lugar. Luego, el usuario se vio obligado a enviar un SMS con tarifa premium, que costaba alrededor de $ 10 para obtener un código para desbloquear el ransomware..

Todos estos ataques se remontan a 2013.

Sin embargo, el ataque más reciente fue por una forma actualizada de ransomware, llamada CryptoWall 2.0. Según un informe del New York Times, este ransomware atacó las PC de una manera similar a CryptoLocker y atacó archivos especialmente importantes en el sistema de la víctima, como recibos de impuestos, facturas, etc. Luego exigió un rescate de $ 500. El precio del rescate se duplicó después de una semana, y una semana más tarde, se eliminó la clave de desbloqueo..

Recientemente, según algunos informes, CryptoWall se ha actualizado a la versión 3.0, y aparentemente se ha vuelto más peligroso que nunca. Esta versión de CryptoWall cifra los archivos del usuario mediante un sistema de escaneo inteligente y luego genera un enlace único para el usuario. Como protección para preservar el anonimato de los atacantes y hacer que las agencias gubernamentales sean más difíciles de arrestarlos, este ransomware no solo usa Tor, sino también I2P, lo que hace que sea realmente difícil rastrearlos..

Si bien puede sonar irónico, CrytoWall tiene un servicio al cliente realmente bueno. Como tienen que mantener una reputación para obtener más y más dinero, brindan claves de descifrado al usuario lo más rápido posible, a menudo pocas horas después de que se haya pagado el rescate..

Otro incidente grave de ransomware ocurrió cuando un estudiante autista se ahorcó después de recibir un correo electrónico de ransomware..

Según este informe, el adolescente recibió un correo electrónico falso de la policía diciendo que lo habían atrapado navegando en sitios web ilegales y que debía pagar cien libras o enfrentarse a un proceso judicial. El adolescente, presa del pánico y se ahorcó, incapaz de afrontar la tragedia.

Si bien este tipo de correos electrónicos son comunes, uno debe asegurarse de no confiar en ellos, sin importar cuán oficiales sean. A menudo, llevan al usuario a sitios web de phishing donde el atacante se apodera de las cuentas bancarias de los usuarios y otras contraseñas importantes. La regla general es que las agencias bancarias y las agencias de aplicación de la ley nunca solicitarán credenciales privadas o pagos a través de Internet. Entonces, si recibe este tipo de correos electrónicos, es muy probable que sean un engaño. Siempre puede llamar obteniendo su número oficial para saber si realmente le han dado dicho aviso..

El ransomware es una buena apuesta para los sombreros negros porque generalmente hay mucho dinero que se puede obtener simplemente creando pequeños programas que bloquean o encriptan su sistema de alguna manera. Si bien es principalmente popular en la plataforma Windows, algunos otros sistemas operativos como OS X también se ven afectados por el ransomware, como uno en julio de 2013 que bloqueó el navegador del usuario y lo acusa de descargar pornografía..

Varios informes sugieren que los ataques de ransomware aumentan día a día. En su mayoría, se propagan mediante correos electrónicos no deseados, que a menudo vienen como archivos adjuntos. Los usuarios de Internet realmente deben tener cuidado al navegar por sitios web no oficiales y abrir dichos correos electrónicos..

¿Por qué es difícil atrapar a los piratas informáticos ransomware??

La mayor parte del ransomware se origina en países postsoviéticos como Rusia. Si bien estas personas exigen un rescate, el pago se realiza en forma de bitcoins, una criptomoneda descentralizada conocida por su anonimato y que no deja rastros. Además, como los piratas informáticos son de origen extranjero, diplomáticamente es difícil convencer a gobiernos extranjeros de que tomen medidas sobre ellos..

¿Cómo nos protegemos contra el ransomware??

Como dice el viejo refrán, es mejor prevenir que curar. Entonces, ¿cómo se protege uno del ransomware??

Bueno, la forma más fácil sería tener un antivirus o anti-malware instalado en el sistema y mantenerlo siempre actualizado. Si bien los antivirus gratuitos son bastante buenos, uno no debe dudar en obtener uno de pago para una mejor protección. Aparte de eso, asegúrese de no descargar programas sospechosos de Internet. Al descargar programas, siempre descárguelos de los sitios oficiales y no de los de terceros que no sean de confianza. Y recuerde siempre, mantenga una copia de seguridad de todos los archivos importantes. Con eso puede configurarlo y olvidarse de los programas de respaldo disponibles, es realmente fácil y sin complicaciones tener un programa de respaldo. También puede cargar o sincronizar los archivos en Google Drive / Dropbox, etc., para que no solo tenga una copia de seguridad, sino que también pueda acceder a esos archivos desde cualquier lugar donde se encuentre..

Recuerde, una puntada a tiempo, ahorra nueve. Más vale prevenir que lamentar.

Cómo eliminar el malware ransomware?

Anteriormente, la única forma de deshacerse del malware ransomware cifrado era pagar a los atacantes o aceptar que los archivos se habían perdido para siempre. Sin embargo, actualmente algunos investigadores de seguridad informática han creado programas que permitirán a los usuarios descifrar los archivos de sus discos duros sin pagar un rescate. Al igual que este sitio web, permite a los usuarios cargar un archivo cifrado no confidencial en su sitio e ingresar una dirección de correo electrónico. Tras el descifrado exitoso, el sitio le enviará por correo electrónico la clave privada junto con instrucciones sobre cómo eliminar cryptolocker de su disco duro.

El programa fue desarrollado por FireEye y FoxIT, y utilizó métodos de ingeniería inversa para romper CryptoLocker. Como sigue la regla, todo lo cifrado se puede descifrar, solo se necesita tiempo. Parece que las buenas fuerzas de la informática no están perdiendo después de todo.

VEA TAMBIÉN: Las 10 mejores aplicaciones antivirus para teléfonos inteligentes Android

Gadgetshowto

Gadgetshowto